گوگل همزمان با ورود هوش مصنوعی جمینای (Gemini) به مرورگر کروم و فعالسازی قابلیتهای «وبگردی عاملگرا» (Agentic Browsing)، جزئیات امنیتی تازهای را منتشر کرد. این شرکت توضیح میدهد که مرورگر کروم چگونه با تهدیدات سایبری مقابله میکند و از کاربران در برابر خطرات هوش مصنوعی محافظت میکند.

🔵 معرفی «تزریق غیرمستقیم پرامپت» به عنوان تهدید اصلی

🔵 نظارت مدل هوشمند «User Alignment Critic» بر تمام اقدامات

🔵 محدود کردن دسترسی هوش مصنوعی به منابع مرتبط با وظیفه

🔵 درخواست تایید اجباری کاربر برای تراکنشهای مالی و ورود

🔵 ثبت دقیق گزارش عملکرد جمینای برای شفافیت بیشتر

گوگل میگوید که «تزریق غیرمستقیم پرامپت» (Indirect Prompt Injection) تهدید اصلی و جدیدی است که تمام مرورگرهای هوشمند با آن روبرو هستند. هکرها در این روش تلاش میکنند تا عامل هوشمند را فریب دهند و او را وادار به انجام کارهای ناخواسته مانند آغاز تراکنشهای مالی یا سرقت دادههای حساس کنند.

مهاجمان میتوانند این دستورات مخرب را در سایتهای آلوده، محتوای شخص ثالث در فریمها (iframe) یا حتی نظرات کاربران پنهان کنند. گوگل برای مقابله با این چالش آشکار، روی یک سیستم دفاعی چندلایه سرمایهگذاری میکند که شامل دفاعهای قطعی و احتمالی است.

نحوه عملکرد مدل ناظر «User Alignment Critic»؛ بررسی و تایید تکتک اقدامات هوش مصنوعی پیش از اجرا

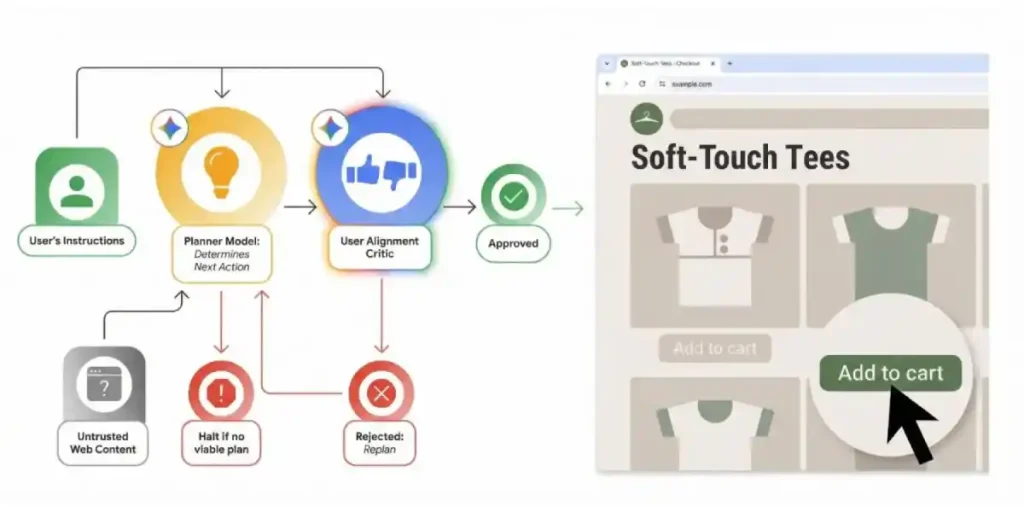

مهندسان گوگل اولین لایه دفاعی را با نام «User Alignment Critic» و با کمک جمینای ساختهاند. این مدل مستقل، پس از تکمیل برنامهریزی وارد عمل میشود تا تکتک اقدامات پیشنهادی را دوباره بررسی و سپس آنها را تایید یا رد کند. اگر مدل ناظر یک اقدام را رد کند، مدل برنامهریز باید طرح را دوباره بنویسد و در صورت تکرار خطا، سیستم کنترل را به کاربر بازمیگرداند.

این مدل تمرکز خود را روی «همسویی با وظیفه» میگذارد؛ یعنی بررسی میکند که آیا اقدام پیشنهادی در راستای هدف کاربر قرار دارد یا خیر. اگر اقدام با هدف همسو نباشد، مدل ناظر آن را وتو میکند. معماران سیستم این بخش را طوری طراحی کردهاند که فقط متادیتا (Metadata) مربوط به اقدام را ببیند و به محتوای وب فیلتر نشده دسترسی نداشته باشد؛ بدین ترتیب هکرها نمیتوانند این مدل ناظر را مستقیماً از طریق وب مسموم کنند.

مکانیزم ایزولهسازی منبع؛ هوش مصنوعی برخلاف کاربر، بخشهای نامرتبط و خطرناک صفحه را نمیبیند

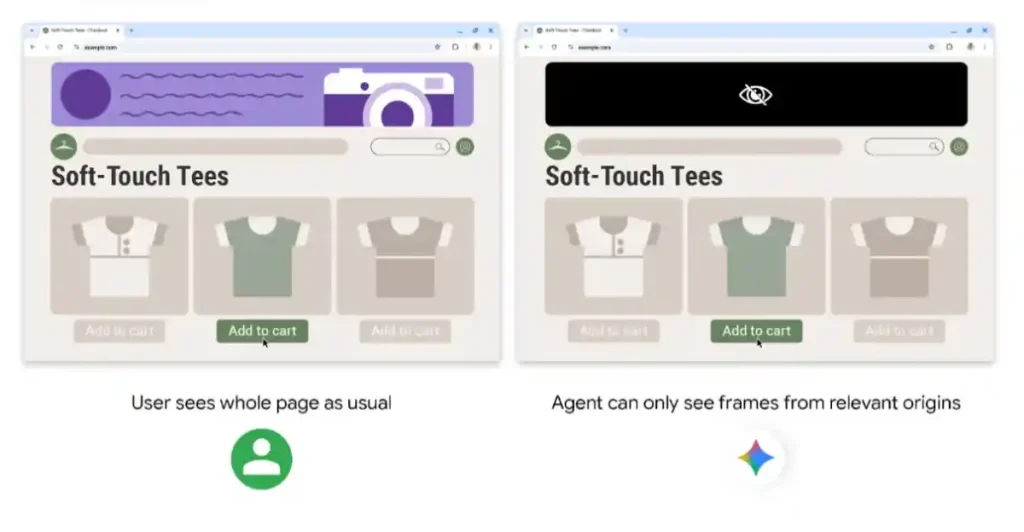

گوگل همچنین قابلیتهای «ایزولهسازی منبع» (Origin-isolation) در کروم را توسعه میدهد تا منابعی را که عامل هوشمند میتواند با آنها تعامل داشته باشد، محدود کند. سیستم تنها اجازه دسترسی به منابعی را میدهد که مستقیماً به وظیفه کاربر مربوط هستند.

تیم امنیتی کروم این اصول را با «مجموعههای منبع عامل» (Agent Origin Sets) پیادهسازی میکند. طراحی جدید از نظر معماری، عامل هوشمند را محدود میکند تا فقط به دادههای منابع مرتبط با وظیفه فعلی یا دادههایی که کاربر اجازه اشتراکگذاری آنها را داده، دسترسی داشته باشد. این ویژگی به عامل هک شده اجازه نمیدهد که خودسرانه روی منابع نامرتبط عمل کند.

نمایش شفاف مراحل کار توسط جمینای و دکمه توقف اضطراری برای بازگرداندن کنترل به کاربر

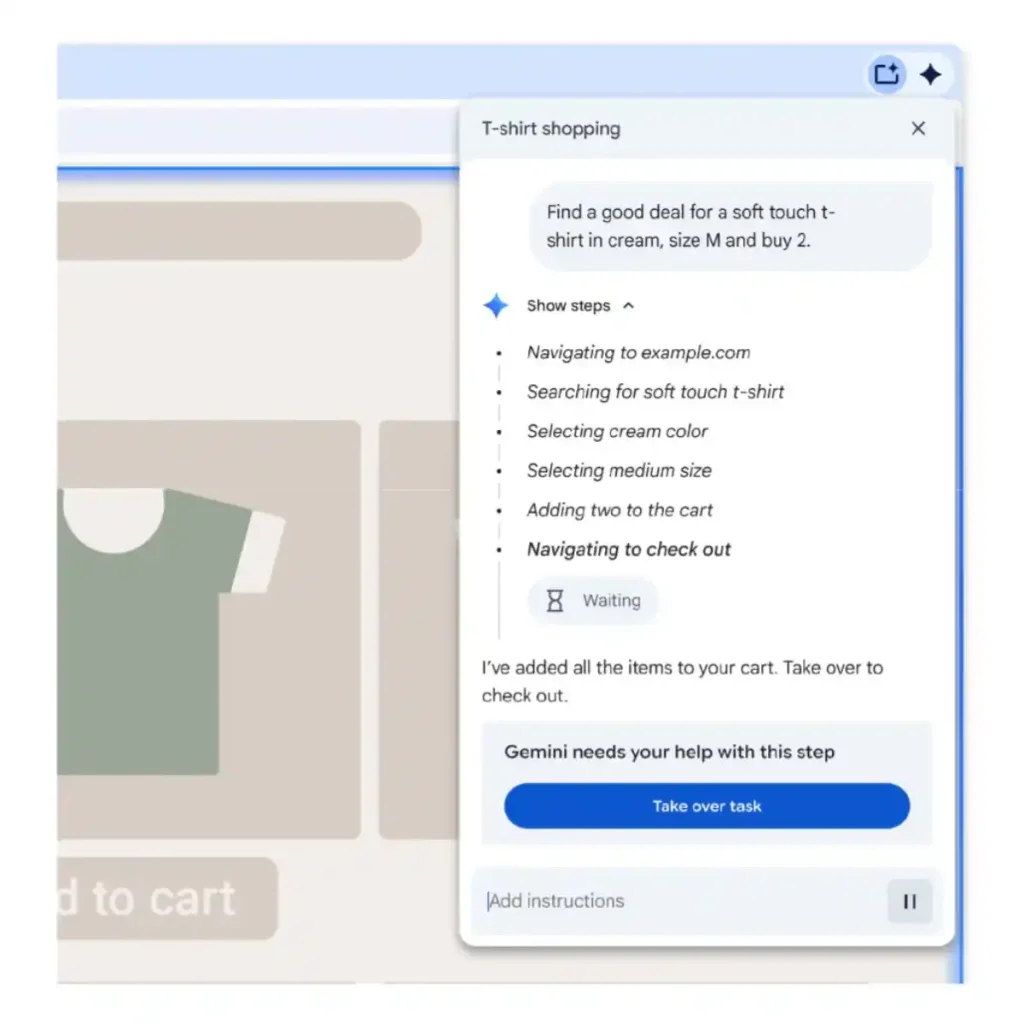

جمینای در کروم برای حفظ کنترل کاربر، جزئیات هر مرحله را در یک «گزارش کار» ثبت میکند و کاربر میتواند در هر لحظه فرآیند را متوقف کند. این شفافیت عملکرد با بررسیهای قطعی و مدلمحور همراه میشود.

سیستم در لحظات حساس، پیش از آنکه عامل هوشمند اقدامی تأثیرگذار انجام دهد، تایید کاربر را درخواست میکند. این ویژگیها به عنوان نردههای محافظ در برابر اشتباهات مدل و ورودیهای مخرب عمل میکنند.

سیستم در موارد زیر حتماً از کاربر اجازه میگیرد:

گوگل با این تدابیر نشان میدهد که امنیت را فدای هوشمندی نمیکند. لایههای نظارتی و محدودیت دسترسی، خیال کاربران را از بابت فعالیتهای خودسرانه هوش مصنوعی آسوده میکند. نظر شما چیست؟ آیا با وجود این لایههای امنیتی حاضر هستید خریدهای اینترنتی خود را به هوش مصنوعی کروم بسپارید؟ دیدگاه خود را بنویسید.